Публикации |

|

2023 г. – новый этап практического применения CXL, статья |

|

VMware сдвигает акцент в проекте Capitola на CXL, статья |

|

Dell Validated Design for Analytics — Data Lakehouse: интегрированное хранилище данных, статья |

|

OCP Global Summit: решения для Computational Storage и компонуемых масштабируемых архитектур, статья |

|

Samsung CXL MemoryySemantic SSD: 20M IOPs, статья |

|

UCIe – открытый протокол для взаимосвязи чиплетов и построения дезагрегированных инфраструктур, статья |

|

Omni-Path Express – открытый интерконнект для экзафлопных HPC/AI-систем, статья |

|

GigaIO: CDI_решение на базе AMD для высшего образования, статья |

|

Энергоэффективные ЦОД на примерах решений Supermicro, Lenovo, Iceotope, Meta, статья |

|

От хранилищ данных и “озер данных” к open data lakehouse и фабрике данных, статья |

|

EuroHPC JU развивает НРС-экосистему на базе RISC-V, статья |

|

LightOS™ 2.2 – программно-определяемое составное блочное NVMe/TCP хранилище, статья |

|

End-to-end 64G FC NAFA, статья |

|

Computational Storage, статья |

|

Технология KIOXIA Software-Enabled Flash™, статья |

|

Pavilion: 200 млн IOPS на стойку, статья |

|

CXL 2.0: инновации в операциях Load/Store вводаавывода, статья |

|

Тестирование референсной архитектуры Weka AI на базе NVIDIA DGX A100, статья |

|

Fujitsu ETERNUS CS8000 – единая масштабируемая платформа для резервного копирования и архивирования, статья |

|

SmartNIC – новый уровень инфраструктурной обработки, статья |

|

Ethernet SSD, JBOF, EBOF и дезагрегированные хранилища, статья |

|

Compute, Memory и Storage, статья |

|

Lenovo: CXL – будущее серверов с многоуровневой памятью

, статья |

|

Liqid: компонуемые дезагрегированные инфраструктуры для HPC и AI, статья |

|

Intel® Agilex™ FPGA, статья |

|

Weka для AI-трансформации, статья |

|

Cloudera Data Platform – “лучшее из двух миров”, статья |

|

Fujitsu ETERNUS DSP - разработано для будущего, статья |

|

Технологии охлаждения для следующего поколения HPC-решений, статья |

|

Что такое современный HBA?, статья |

|

Fugaku– самый быстрый суперкомпьютер в мире, статья |

|

НРС – эпоха революционных изменений, статья |

|

Новое поколение СХД Fujitsu ETERNUS, статья |

|

Зональное хранение данных, статья |

|

За пределами суперкомпьютеров, статья |

|

Применение Intel® Optane™ DC и Intel® FPGA PAC, статья |

|

Адаптивные HPC/AI-архитектуры для экзаскейл-эры, статья |

|

DAOS: СХД для HPC/BigData/AI приложений в эру экзаскейл_вычислений, статья |

|

IPsec в пост-квантовую эру, статья |

|

LiCO: оркестрация гибридныхНРС/AI/BigData_инфраструктур, статья |

| |

Обзоры |

|

Все обзоры в Storage News |

| |

Тематические публикации |

|

Flash-память |

|

Облачные вычисления/сервисы |

|

Специализ. СХД для BI-хранилищ, аналитика "больших данных", интеграция данных |

|

Современные СХД |

|

Информационная безопасность (ИБ), борьба с мошенничеством |

|

Рынки |

|

Отчет Check Point 2020 Security Report: 27% организаций столкнулись с кибератаками на мобильные устройства

21, январь 2020 —

Команда исследователей Check Point Research, подразделение Check Point ® Software Technologies Ltd . (NASDAQ: CHKP), ведущего поставщика решений в области кибербезопасности по всему миру, опубликовала отчет Cyber Security Report 2020. В отчете освещены основные инструменты, которые киберпреступники используют для атак на организации по всему миру, и предоставляет специалистам по кибербезопасности и руководителям компаний информацию, необходимую для защиты организаций от текущих кибератак и угроз Пятого поколения.

Отчет 2020 Security Report раскрывает основные тренды и методы вредоносного ПО, которые исследователи Check Point наблюдали в прошлом году:

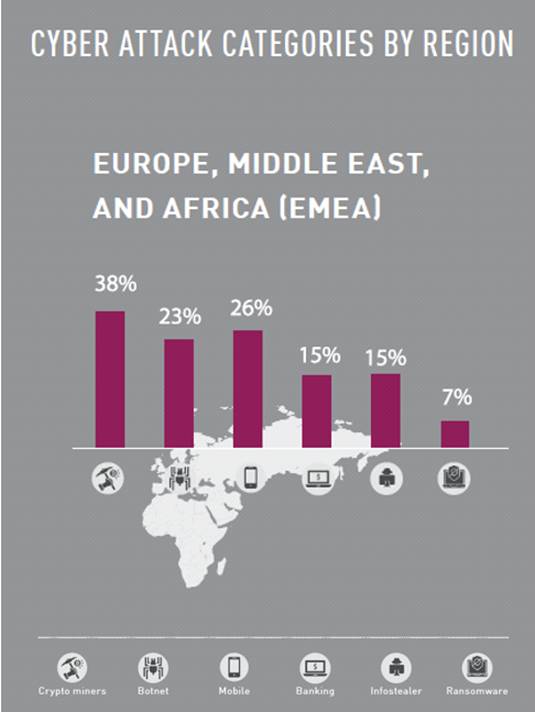

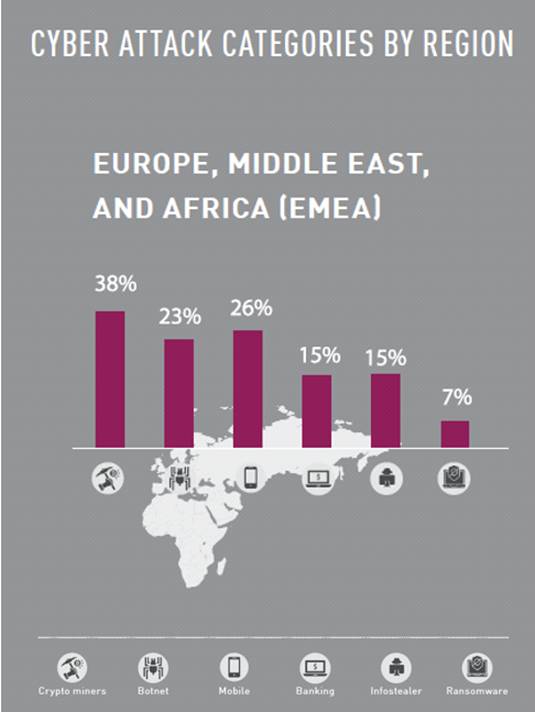

• Криптомайнеры по-прежнему доминируют в среде вредоносного ПО — Несмотря на то, что криптомайнинг в 2019 году значительно сократился (что связано с падением стоимости криптовалют и закрытием майнингового сервиса Coinhive в марте), 38% компаний по всему миру были атакованы криптомайнерами. Киберпреступники используют криптомайнеры, потому что риски достаточно низки, а доходность высокая. Тем не менее, по данным опроса Check Point Software Technologies в первой половине 2019 года, меньше всего компании в России опасались именно криптомайнеров — всего 7%

• Увеличение бот-сетей — 28% организаций по всему миру подверглись атакам ботнетов, что на 50% больше, чем в 2018 году. Emotet был наиболее распространенным вредоносным ПО для ботов, главным образом из-за его универсальности и способности распространять другие вредоносные программы и спам. Другие действия ботнета, такие как sextortion-вымогательства — (кибермошенничество с электронной почтой, основанное на эксплуатации чьей-либо половой жизни), и DDoS-атаки, также резко возросли в 2019 году.

• Целевые программы-вымогатели бьют все сильнее — число целевых атак на организации относительно невелико, но они способны нанести значительный ущерб: примером могут служить атаки 2019 года против городских администраций США. Злоумышленники тщательно выбирают жертву для атаки с целью вымогательства, чтобы получить максимальный доход.

• Атаки на мобильные устройства снижаются — в 2019 году 27% организаций столкнулись с кибератаками на мобильные устройства, по сравнению с 33% в 2018 году. Организации осознают угрозу и тщательнее защищают мобильные устройства сотрудников. По данным опроса Check Point Software Technologies в первой половине 2019 года, в России только 16% профессионалов в сфере ИТ устанавливают или собираются использовать специальное ПО для защиты мобильных устройств. Более половины (52%) респондентов считают лучшей защитой запрет на пользование личными смартфонами по рабочим вопросам.

• Атаки Magecart стали эпидемией — Такие атаки внедряют вредоносный код в веб-сайты онлайн-магазинов для кражи платежных данных клиентов. В 2019 году они охватили сотни сайтов на всех платформах, причем как крупного, так и среднего и малого бизнеса: от сетей отелей до онлайн-магазинов.

• Рост облачных атак — В настоящее время более 90% предприятий используют облачные сервисы. 67% специалистов по безопасности жалуются на недостаточную прозрачность их облачной инфраструктуры, безопасности и соответствия требованиям. Масштабы облачных атак и нарушений продолжали расти в 2019 году. Неправильная настройка облачных ресурсов по-прежнему является главной причиной для облачных атак, но теперь мы видим увеличение числа атак, направленных непосредственно на поставщиков облачных услуг.

Диаграмма показывает основные категории кибератак в регионе EMEA

« В 2019 году мы наблюдали широкий ландшафт угроз. Мы живем в эпоху гонки кибервооружений, и рост числа и уровня сложности атак будет увеличиваться, — отмечает Василий Дягилев, глава представительства Check Point Software Technologies в России и СНГ. — Сейчас, даже если организация оснащена самыми всеобъемлющими и современными продуктами безопасности, риск быть взломанным все равно остается, он не может быть полностью устранен. Организациям необходимо разработать упреждающий план, чтобы опередить киберпреступников и предотвратить потенциальные атаки. Обнаружение и автоматическая блокировка атаки на ранней стадии могут предотвратить повреждение. Отчет Check Point 2020 Security Report рассказывает об основных трендах, на которые должны обращать внимание организации и как они могут выиграть с помощью ключевых методов ».

Отчет безопасности Check Point 2020 Security Report основан на данных ThreatCloud intelligence, самой большой совместной сетью по борьбе с киберпреступностью, которая предоставляет данные об угрозах и тенденциях атак из глобальной сети датчиков угроз; данных из исследовний Check Point за последние 12 месяцев; и данных из новейшего опроса ИТ-специалистов и руководителей высшего звена, который оценивает их готовность к сегодняшним угрозам. В отчете рассматриваются новейшие угрозы для различных отраслей и дается всесторонний обзор тенденций, наблюдаемых в области вредоносных программ, утечек данных и кибератак на государственном уроне. Он также включает анализ экспертов Check Point, помогающий организациям понять и подготовиться к сегодняшнему и завтрашнему сложному ландшафту угроз.

Полную версию отчета можно загрузить по ссылке или прочитать в блоге .

О компании Check Point Software Technologies

Check Point Software Technologies Ltd. ( www . checkpoint . com ) является ведущим поставщиком решений по кибербезопасности для государственных и частных компаний по всему миру. Решения Check Point защищают заказчиков от кибератак Пятого поколения благодаря самой высокой в индустрии скорости обнаружения вредоносного ПО, программ-вымогателей и других видов атак. Check Point предлагает многоуровневую архитектуру безопасности с новой расширенной системой предотвращения угроз Пятого поколения Gen V, которая защищает корпоративное облако, сеть и мобильные устройства, а также самую полную и интуитивно понятную систему управления безопасностью. Check Point защищает более 100 000 организаций по всему миру.

Следите за новостями Check Point онлайн!

|

|